windows下使用wineshark分析抓取本地迴環包

摘要

因爲windows系統沒有提供本地迴環網絡的接口,用Wireshark監控網絡的話看不到localhost的流量。

想要獲取本地的網絡數據包,能夠經過一款小巧的開源軟件RawCap來進行抓包,而後使用Wireshark進行分析。html

須要

- wireshark(下載地址:https://www.wireshark.org/download.html)

- RawCap(下載地址:http://www.netresec.com/?page=RawCap)

步驟

- 以管理員身份運行RawCap.exe,輸入127.0.0.1對應的接口編號,圖中對應的爲3(以下圖)。

- 輸入要保存的文件路徑名,文件名要以.pcap爲後綴(以下圖)。

- 以上步驟完成後已經在開始抓取本地網絡數據包了,Ctrl+C 結束抓取並把包數據刷新到文件。

- 打開Wireshark—>文件—>打開—>選擇剛剛保存的文件,就能夠開始分析數據報文。

注意

- 以上步驟存在一點小問題,不可以一邊抓包一邊分析網絡數據包,由於RawCap.exe會把數據緩存起來,待抓包結束後才把全部數據刷新到文件中。

須要抓包結束後而後再使用Wireshark打開對應的數據包文件。能夠寫一個bat腳原本實時刷新數據包內容

d:/dev/RawCap/RawCap.exe -f 3 d:/dev/RawCap/packets/localhost.pcap

= d:/dev/RawCap/RawCap.exe RawCap.exe path

= -f Automatically flush data to file after each packet (no buffer)

= 3 interface

= d:/dev/RawCap/packets/localhost.pcap packet file path程序員

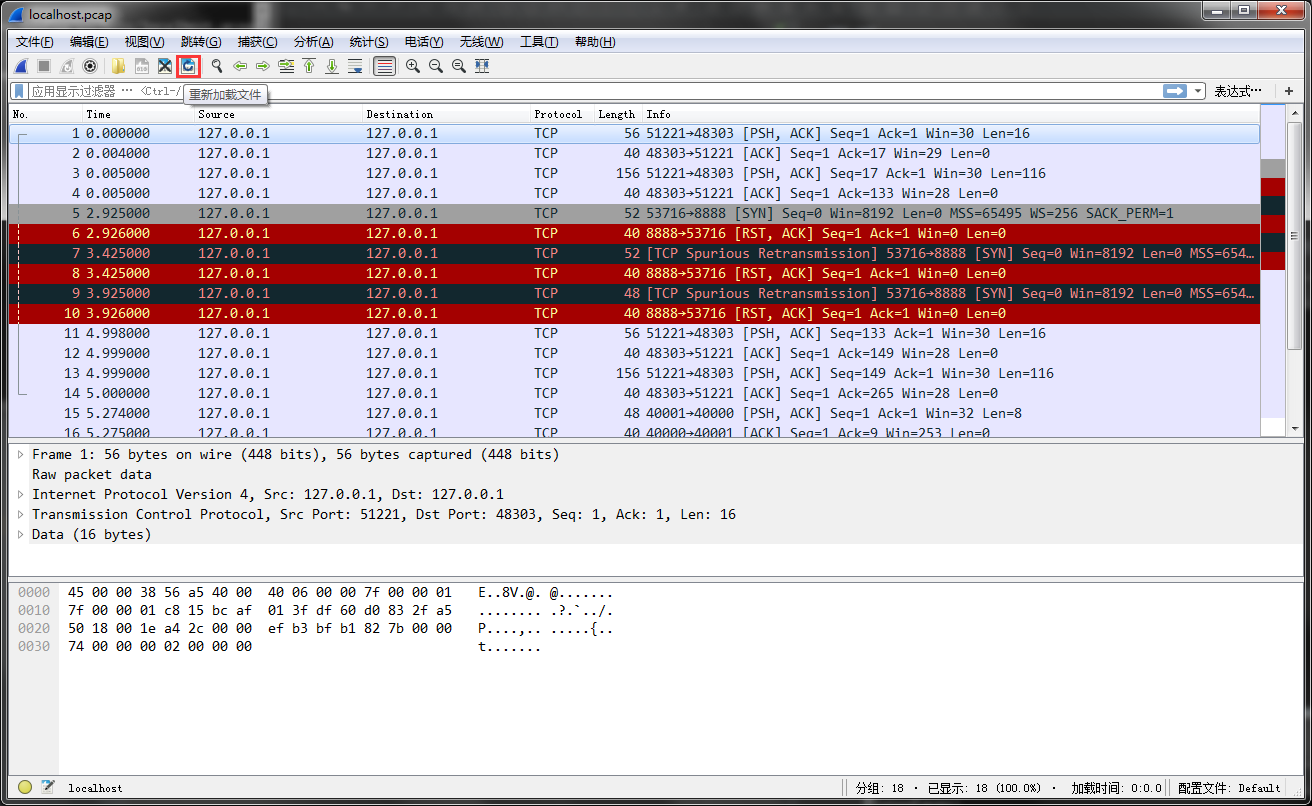

* 以上腳本另存爲.bat格式,抓包的時候直接啓動.bat腳本, 而後打開Wireshark—>文件—>打開—>選擇對應的文件->從新加載文件,就能夠實時分析網絡數據包(以下圖)。 <br> > <br>一個程序員平常分享,包括但不限於爬蟲、Java後端技術,歡迎關注。

相關文章

- 1. windows下使用wineshark分析抓取本地迴環包

- 2. wireshark抓本地迴環包

- 3. Wireshark本地迴環抓包

- 4. wireshark 抓本地迴環包 本地websocket包

- 5. windows 下使用`gopacket`抓包

- 6. 使用wireshark抓取TCP包分析1

- 7. 使用wireshark抓取TCP包分析

- 8. windows下wireshark本地迴路抓包問題

- 9. window下wireshark抓本地包

- 10. 在windows下使用Charles對移動終端抓包分析

- 更多相關文章...

- • SVN 版本回退 - SVN 教程

- • Swift 下標腳本 - Swift 教程

- • Composer 安裝與使用

- • 算法總結-回溯法

相關標籤/搜索

每日一句

-

每一个你不满意的现在,都有一个你没有努力的曾经。

歡迎關注本站公眾號,獲取更多信息