1013.Web安全攻防靶場之wavsep

概述

wavsep 是一款基於java的簡單web攻防靶場,利用最簡單的jsp技術進行實現。java

GitHub地址爲 https://github.com/sectooladdict/wavsep。git

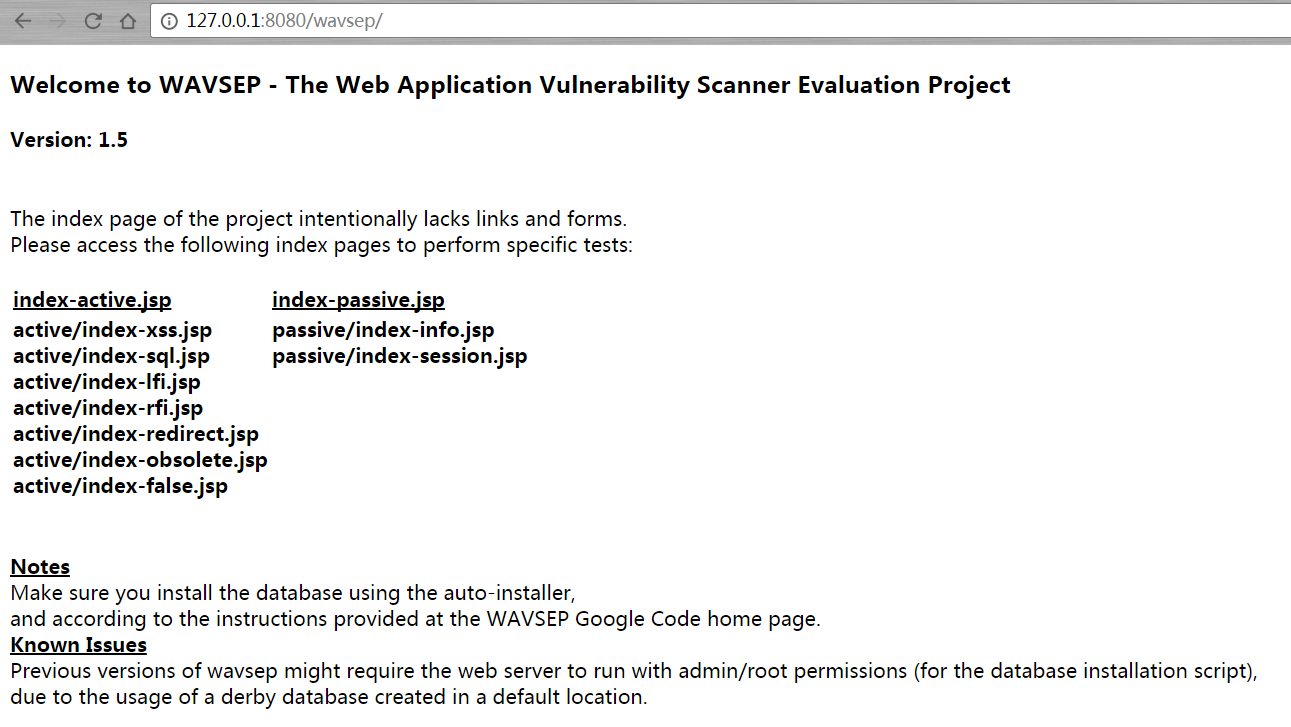

部署後首頁截圖

github

github

部署

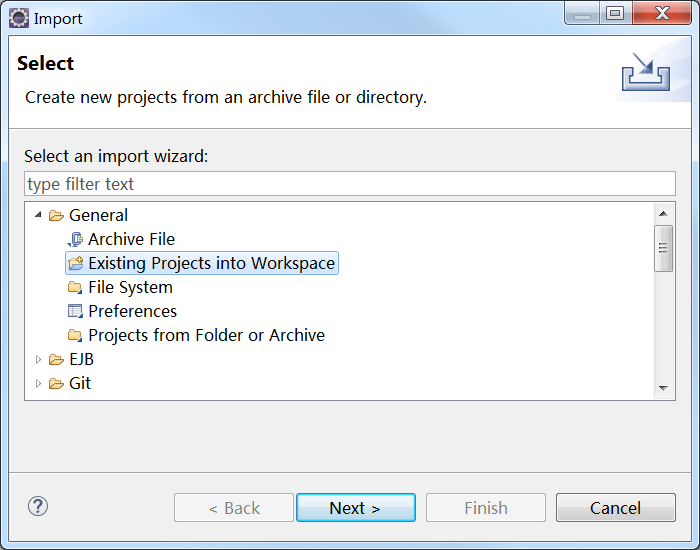

從git上下載包後,倒入eclipse中,修復jdk版本號便可。wavsep使用的默認爲jre7,tomcat6。web

具體怎麼將已有eclipse項目導入並將web項目在tomcat中運行,請在搜索引擎中搜索。數據庫

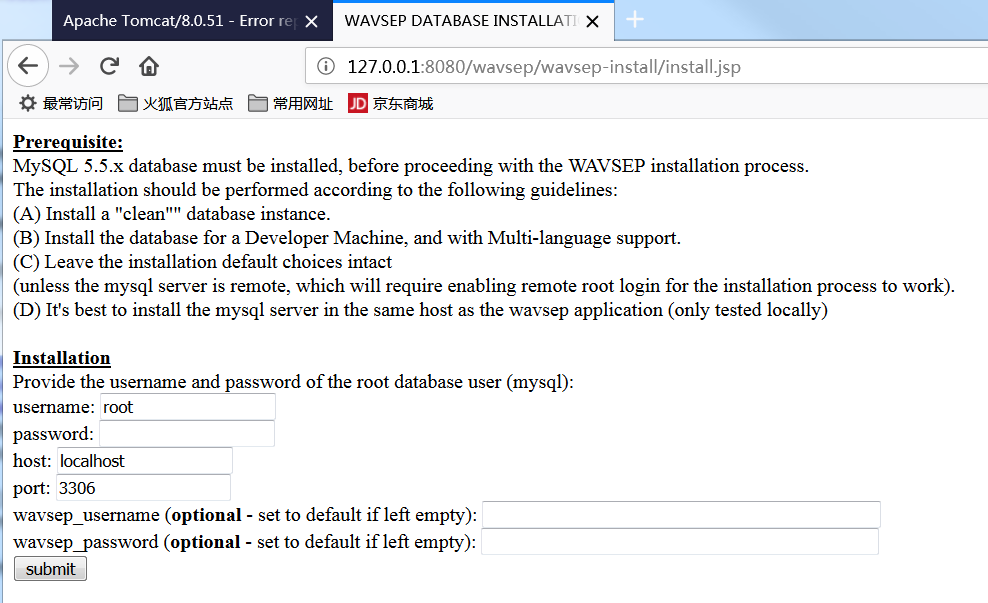

項目啓動成功後,訪問鏈接 http://127.0.0.1:8080/wavsep/wavsep-install/install.jsp 輸入root用戶信息,程序會自動進行表的建立,由於該程序是使用derby保存數據庫鏈接信息,全部沒有其餘的配置文件。表建立完成後須要將tomcat重啓纔可以正確的運行靶場。tomcat

使用

該平臺中包含了不少的漏洞,具體以下:eclipse

SQL注入

待補全jsp

DOM-XSS

待補全搜索引擎

反射型XSS

待補全spa

本地文件包含 LFI

待補全

遠程文件包含 RFI

待補全

備份文件檢查

待補全

信息泄露

待補全

SESSION認證

待補全

總結

該靶場因爲完成比較早,因此近些年比較流行的一些漏洞沒有歸入把場中,可是對於一些老的漏洞,對於初學者來講仍是不錯的。

相關文章

- 1. 1013.Web安全攻防靶場之wavsep

- 2. 1006.Web安全攻防靶場之WebGoat – 2

- 3. Web安全之XSS攻防

- 4. Web安全攻防

- 5. Web 安全攻防實戰

- 6. web安全攻防實戰

- 7. Python全棧(五)Web安全攻防之9.XSS攻擊(下)

- 8. 功防世界web靶場詳解

- 9. VulnHub靶場之AI Web 2.0

- 10. 安全攻防

- 更多相關文章...

- • ASP.NET MVC - 安全 - ASP.NET 教程

- • C# 不安全代碼 - C#教程

- • Composer 安裝與使用

- • Tomcat學習筆記(史上最全tomcat學習筆記)

相關標籤/搜索

每日一句

-

每一个你不满意的现在,都有一个你没有努力的曾经。

最新文章

- 1. 「插件」Runner更新Pro版,幫助設計師遠離996

- 2. 錯誤 707 Could not load file or assembly ‘Newtonsoft.Json, Version=12.0.0.0, Culture=neutral, PublicKe

- 3. Jenkins 2018 報告速覽,Kubernetes使用率躍升235%!

- 4. TVI-Android技術篇之註解Annotation

- 5. android studio啓動項目

- 6. Android的ADIL

- 7. Android卡頓的檢測及優化方法彙總(線下+線上)

- 8. 登錄註冊的業務邏輯流程梳理

- 9. NDK(1)創建自己的C/C++文件

- 10. 小菜的系統框架界面設計-你的評估是我的決策

歡迎關注本站公眾號,獲取更多信息

相關文章

- 1. 1013.Web安全攻防靶場之wavsep

- 2. 1006.Web安全攻防靶場之WebGoat – 2

- 3. Web安全之XSS攻防

- 4. Web安全攻防

- 5. Web 安全攻防實戰

- 6. web安全攻防實戰

- 7. Python全棧(五)Web安全攻防之9.XSS攻擊(下)

- 8. 功防世界web靶場詳解

- 9. VulnHub靶場之AI Web 2.0

- 10. 安全攻防